Береги пароль смолоду

Антон Орлов, http://antorlov.chat.ru

Проблема кражи паролей на доступ в Сеть у пользователей Интернета достаточно актуальна. Наверняка среди читателей найдутся те, кто хоть раз да пострадал от действий сетевых воров. И, разумеется, почти всех интересует вопрос защиты от такого похищения.

Все нижеизложенное предназначено лишь для тех, кто использует модемный доступ в Сеть. Если ваш компьютер подключен к Интернету посредством локальной сети или выделенной линии, то проблема кражи паролей не столь актуальна для обычного пользователя, однако некоторые советы могут пригодиться и им.

Итак - начнем с описания методов воровства паролей.

Атаки

Для того, чтобы получить доступ в Интернет с помощью соединения по общедоступной телефонной сети, в общем случае необходимо знать телефон провайдера, логин и пароль, а также иметь определенное количество денег на счете в базе данных провайдера, записанных на свой логин (логин, пароль и место в базе данных именуются в данном случае все вместе аккаунтом). Именно телефон провайдера, логин и пароль и нужны тем, кто собирается попользоваться Сетью за ваш счет.

Но как же можно их получить? Например, использовав один из следующих способов.

1. Взломав сервер провайдера и получив доступ к его базе данных с аккаунтами пользователей.

Этот случай не рассматриваем - ведь, в самом деле, его вероятность не зависит от нас. Также не будем рассматривать и вероятность перехвата пароля при его передаче по телефонной линии - аппаратура, требующаяся для такого действия, весьма и весьма недешева и ради паролей на доступ в Сеть никто ее использовать не будет.

2. Узнав логин с паролем лично от вас.

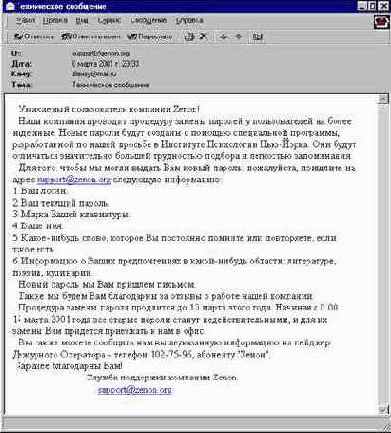

Например, прислав письмо якобы от службы поддержки с просьбой сообщить логин и пароль под предлогом аварии базы данных или замены паролей (рис.24.1). Никогда не отвечайте на подобные письма - ни один провайдер не станет спрашивать у своих пользователей их пароли посредством электронной почты.

Злоумышленники могут также прислать письмо с якобы новым телефоном службы поддержки провайдера, по которому порекомендуют связываться в случае возникновения проблем с доступом, а при вашем звонке всенепременно выведают логин и пароль.

Если такое происходит, и вы склонны верить пришедшему письму, то потрудитесь перезвонить хотя бы по "старому" телефону, чтобы узнать, правда ли это.

Единственный момент, когда возникает необходимость сообщить свой пароль сотруднику провайдерской фирмы - это при беседе с теми, кто занимается технической поддержкой пользователей, для решения проблем с функционированием аккаунта. Однако телефоны технической поддержки всегда известны и размещены на платежных документах и договорах о подключении.

Выведать логин и пароль можно и в дружеской беседе. Но это уже относится не к техническим вопросам, а скорее к психологическим. Можно узнать эти данные и обманом - к примеру, однажды в Сети был организован сайт, где можно было зарегистрироваться для получения бесплатных рассылок по электронной почте, указав логин и пароль, а также (как бы "для информации") - телефон своего провайдера. Определенный процент людей, не подумав, вводили для регистрации те же самые логины и пароли, что и для своего доступа в Интернет, чем злоумышленники, создавшие сайт, и воспользовались...

Всевозможные листочки, стикеры, приклеенные к монитору, выброшенные в мусорный бак, тоже дадут кое-кому возможность узнать секретную информацию - если, конечно, она там была.

3. Открыв сохраненные пароли на вашем компьютере.

Если вы используете операционную систему Microsoft Windows 95 или 98, а злоумышленник физически получит доступ к вашему компьютеру, то ему может легко удастся узнать сохраненные на жестком диске пароли. Для этого достаточно скопировать и запустить программу OpenPass, а затем навести ее на любое окно, в котором пароль отображается звездочками. Звездочки исчезнут, а на их месте появится пароль.

Программа OpenPass пригодится и вам - если вы вдруг забудете свои сохраненные пароли, то с ее помощью их нетрудно будет восстановить. Так что, если хотите, загрузите ее с адреса http://perecod.chat.ru/openpass.rar.

Рис.24.1. Казалось бы - убедительное письмо, забота о пользователях.

Но… приглядитесь-ка к адресу "службы поддержки"! Ничего подозрительного не замечаете? Да и не будет солидный провайдер требовать высылать ваши пароли ему почтой. Не попадитесь на подобную уловку!

3. Похитив с вашего компьютера файлы, в которых пароль был сохранен.

Если вы сохраняете пароли на жестком диске своего компьютера, то похитить их не так и трудно. На врезках описано, как это можно сделать, - украв файл с расширением .pwl из каталога Windows и ветвь HKEY_CURRENT_USER\RemoteAccess из системного реестра.

Украсть файлы можно разными способами. Например, просто подойдя к компьютеру и скопировав их на дискету. Или с помощью "дыры" в программном обеспечении или неправильной его настройке получив доступ к файлам на дисках компьютера через Интернет. Или утащив их по локальной сети, если ваш компьютер к ней подключен. Или - как описано в следующем абзаце.

4. Установив на ваш компьютер программу, которая узнает вводимый вами пароль и логин и отошлет их злоумышленникам.

Попасть такая программа к вам может разными путями - скажем, под видом какой-нибудь полезной программы (тогда она называется "программой-трояном"). Или при прямом, физическом доступе к компьютеру - вставить дискету и скопировать с нее программу нетрудно.

Обычно трояны незаметно отсылают по системе электронной почты своему автору файлы, содержащие сохраненные пароли. Однако даже в том случае, если пользователь не сохраняет на жестком диске пароли, а набирает их каждый раз вручную при установлении связи, их можно узнать с помощью "клавиатурных шпионов" - программ, которые записывают все нажатия клавиш. Например, таковым является программа HookDump. Если ее скопировать на компьютер и запустить, то все нажатия клавиш, кнопок мыши, названия запускаемых программ и открываемых окон и даже первые строки читаемых файлов окажутся в файле отчета. Этот файл можно потом просмотреть. Вводимые с клавиатуры пароли тоже там будут.

HookDump может использоваться и в "мирных" целях - скажем, для отслеживания действий неопытных пользователей за компьютером.

В случае "краха" системы можно будет не тратить время на расспросы, "что и когда нажал", а просто посмотреть отчет HookDump и узнать, что произошло. Поэтому вы можете загрузить эту программу с адреса http://perecod.chat.ru/hookdump.rar. Однако не увлекайтесь использованием HookDump'а, думаю, понятно, почему…

Чтобы воспользоваться отчетом HookDump'а, необходимо забрать его с того компьютера, где он был создан. Однако есть программы-трояны, которые отсылают такие отчеты автоматически по электронной почте.

5. Попросту подобрав пароль.

Если преступнику известно, что вы используете простые пароли, то их можно подобрать. По наблюдениям американских социологов, в качестве паролей женщины часто используют имена своих домочадцев, детей или домашних животных, а мужчины - краткие нецензурные выражения. Существуют даже специальные словари паролей, используемые взломщиками, и программы, которые дозваниваются провайдеру, последовательно перебирая пароли из заданной последовательности. Если пароль простой - они достигнут успеха.

Защита

Итак, какие же есть способы защиты от похищения паролей? Что следует делать? Вот примерный набор действий и мероприятий, которые позволят вам предотвратить потерю денег на счете, а в случае такой потери - минимизировать ее.

1. Ьерегитесь вирусов и троянов!

Обязательно проверяйте на вирусы все загружаемые из Сети, добываемые с компакт-дисков программы! Используйте для этого самые современные антивирусные программы - например, Antiviral Toolkit Pro. Почаще просматривайте содержимое автозагружаемых папок и разделов реестра Windows ("Автозагрузка" в Главном меню, подразделы Run, RunOnce, RunOnceEx, RunServices, RunServicesOnce разделов HKEY_CURRENT_USER\Software\Microsoft\Windows\ CurrentVersion и аналогичного в HKEY_LOCAL_MACHINE, а в Windows95/98/Me - еще и раздел [boot] в system.ini, параметры load и run в win.ini, файлы autoexec.bat и config.sys) на предмет появления там "чего лишнего". Никогда не открывайте вложения в письмах, несогласованные с отправителем! В общем - выполняйте требования антивирусной безопасности.

2. Не используйте простых паролей!

Чтобы пароли можно было легко запомнить, но трудно подобрать, выбирайте для них комбинации клавиш, близко стоящие на клавиатуре. Скажем, пароль "Oqvepz" значительно менее удобен в использовании, чем "QasZxCCvder432" (проверьте это сами, взглянув на клавиатуру своего компьютера!), а надежность последнего выше. В самом деле, когда вы наберете второй пароль на клавиатуре пару-тройку раз (можно даже одной рукой), то вы уже запомните сами движения рук, а не непосредственно буквы. Лучше всего будет, если перед тем, как назначать свой пароль на вход в Сеть, вы сначала его придумаете и выучите, а потом уже укажете в регистрационных данных. Если провайдер предлагает свой пароль для доступа, то лучше поменяйте его на свой, выученный заранее.

3. Если вы работаете в Windows95/98/Me, то никогда не сохраняйте пароли на вход в Интернет на жестком диске!

Пароли, которые вы сохранили на жестком диске при работе в этих операционных системах, у вас можно легко утащить, например, так, как описано ниже. Причем сделать это можно как получив физический доступ к компьютеру (придя с дискетой), так и воспользовавшись программой-трояном или "дырой" в используемом вами программном обеспечении.

4. Используйте разные пароли для разных ресурсов!

Никогда не используйте один и тот же пароль на вход в Интернет и на ваш почтовый ящик! Если требования провайдера таковы, что эти пароли должны быть одними и теми же - то либо не пользуйтесь этим ящиком вообще и заведите себе аккаунт на сервере бесплатных почтовых ящиков вроде www.mail.ru, www.cmail.ru, www.inbox.ru, www.chat.ru и т.д., либо не сохраняйте пароль на доступ к нему на жестком диске! Ведь хранится этот пароль в системном реестре и расшифровывается быстро и просто.

5. Если уж вы решили сохранять пароль на вход в Сеть на компьютере - используйте надежные программы для их хранения.

Например, программу Professional Dialer Желтухина Александра (можно загрузить с сайта http://pdialer.virtualave.net или с сервера www.freeware.ru) или SP Dialer Александра Панченко (можно загрузить с сайта http://spacreat.chat.ru).

При сохранении паролей с помощью этих программ они шифруются по достаточно сложным алгоритмам, но главное - с использованием уникальных данных, имеющихся только на вашем компьютере. Скажем, Professional Dialer использует для этого заводской серийный номер жесткого диска компьютера, а SP Dialer - номер первого логического диска. И та, и другая величина никогда не повторяются на различных компьютерах, а определить их без специальных программ не так и просто, к тому же используются они при шифровании весьма хитроумно. То есть - если даже злоумышленник похитит файлы, в которых эти "звонилки" сохранили пароли, он все равно не сможет ими воспользоваться без вашего компьютера. Более того - обе эти программы превосходно защищены даже от OpenPass - с ее помощью просмотреть пароли в этих программах не удастся! (Хотя это, впрочем, может сослужить и плохую службу - если вы решите перенести пароли на другой компьютер или поменяете жесткий диск, и вдруг обнаружите, что напрочь свои пароли забыли…) Да и HookDump ничего не даст при использовании Professional Dialer и SP Dialer - если, конечно, вы запрограммировали пароли в них до того, как HookDump

был запущен.

Программа Professional Dialer, кроме надежности в хранении паролей, еще обладает огромным количеством всевозможных функций, облегчающих работу с Интернетом. Например, подсчет статистики времени работы и денег, уходящих провайдеру, причем даже по самым сложным тарифным планам. Или возможность снять статистику работы модема - при анализе качества соединения она будет весьма полезна.

К сожалению, популярная программа-звонилка Edialer не спасает от похищения паролей. Все они хранятся в файле Edialer.ini в папке Windows. Злоумышленнику достаточно похитить этот файл с компьютера, чтобы получить все телефоны, логины и зашифрованные пароли. Создав соединение с именем, взятым из этого файла, можно отобразить соответствующий ему пароль в окне паролей Edialer, а, воспользовавшись OpenPass, привести его в видимую форму.

6.

Если вы все же верны стандартной "звонилке" Windows 9x - то задайте пароль на вход в Windows, не оставляйте его пустым!

В этом случае для того, чтобы добыть ваши пароли, злоумышленнику еще придется узнать пароль и на вход в Windows. А это не так-то и просто… Хотя возможно - если он получит доступ к уже загруженному компьютеру.

7. Никогда не храните на счету много денег!

Чем больше вы храните денег на счету, тем больше вы можете их потерять. При неограниченном доступе воровство пароля не так страшно - максимум, что может произойти, так это то, что вы в определенное время не сможете подключиться к Интернету вследствие занятости взломщиком вашего логина или изменения им пароля, о чем следует сразу сообщить службе поддержки провайдера. Обычно служба поддержки достаточно быстро разбирается с такими случаями. А вот при повременной оплате вопрос возврата денег может встать остро. Провайдеры не склонны возвращать оплату, даже если она ушла мошеннику. Ясно, что если на счету денег мало, то и вред от их потери меньше, чем в случае большого размера счета.

Лучшая форма оплаты услуг доступа в Интернет - это карточки, то есть документы с паролями, введя которые на специальной странице сайта провайдера, можно пополнить свой счет на определенную сумму. Предпочтительнее карточки малого достоинства, так как их можно активировать постепенно и таким образом держать на счете немного финансов.

8. Регулярно меняйте свой пароль на вход в Интернет, а если это возможно - то и логин.

Этим вы обесцените старания взломщиков, тратящих силы на воровство ваших файлов с паролями и их расшифровку. Только не забывайте о вышеизложенных правилах при назначении нового пароля!

9. По возможности - защитите ваш компьютер от атак через Сеть.

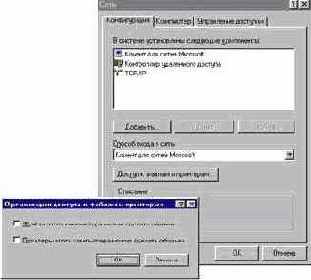

Если вы это можете - установите файерволл (вроде AtGuard, Personal Firewall или другой). В крайнем случае попросите сделать это вашего знакомого, кто может. Если вы работаете в Windows95/98/Me, то правильно настройте параметры подключения к сети в Windows (пиктограмма "Сеть" в Панели Управления) - они должны выглядеть так, как на рис.24.2.

Удалите все компоненты, кроме Контроллера удаленного доступа, Клиента для сетей Microsoft и протокола TCP/IP. Впрочем, если вы удалите и Клиент для сетей Microsoft, то много не потеряете - не сможете пароли сохранять в реестре и делать кое-что еще. Ни в коем случае не открывайте доступ к файлам в соответствующем окне - иначе поживиться содержимым ваших дисков будет куда как проще.

Однако если ваш компьютер подключен еще и к локальной сети, например, в офисе или в подьезде, то перед тем, как изменять сетевые настройки, проконсультируйтесь с администратором сети или тем, кто вам ее настраивал, - ведь удаление используемых сетью протоколов из окна настроек сети может привести к невозможности работы с сетью. Поэтому в таком случае подходите к вопросу настройки сетевых компонентов Windows поосторожнее.

10. Ну и, ясное дело, никому не сообщайте ваших паролей без излишней необходимости.

Ни в коем случае не посылайте свои пароли в письмах. Если вы записываете их на листочках, то храните эти листочки в надежном месте. А лучше - пишите на них пароли в измененном виде, известном только вам. Скажем, добавьте в середину пару цифр, запомнив, каких. Или поменяйте регистр нескольких букв, известных лишь вам. Скажем, пусть пароль hJjIUazs запишется как hj2jiu4a5zs - мало кто догадается, что цифры в пароле на самом деле обозначают лишь порядковый номер букв в нем, которые должны быть заглавными. Во всяком случае, поймут не сразу, а перебрав множество вариантов.

Рис.24.2. Пусть параметры сети в вашей Windows выглядят так.

Если есть возможность физического доступа к вашему компьютеру тех, кто может похитить ваши пароли, то предотвратите это. Например, вы можете установить пароль на screensaver. Если на вход в Windows у вас тоже стоит пароль, то злоумышленник уже не сможет так просто похитить ваши пароли при работающем screensaver'е. Для того, чтобы убрать screensaver, нужно будет перезагрузиться, а в этом случае получить доступ к вашему пользовательскому профилю ему уже не удастся.

Даже если он украдет файл .pwl и user.dat вашего профиля, все равно этого будет мало для похищения паролей. Только проследите, чтобы у вас в окне Панель управления - Система - Устройства - Устройства чтения компакт-дисков - Ваша модель CD-Rom'а - Свойства - Настройка не стояла галочка в пункте "Автоматическое распознавание диска" - иначе даже при запущенном screensaver'е можно будет вставить автозапускающийся компакт-диск в CD-Rom, а на этом диске поместить вирусы и трояны.

Злоумышленник может установить на ваш компьютер клавиатурный шпион или троян - постарайтесь это отследить, регулярно проверяя содержимое автозагружаемых папок и разделов реестра и проводя антивирусную проверку.

Всех вышеизложенных рекомендаций вам хватит, чтобы в достаточно большой степени обезопасить себя от денежных потерь в связи с похищением пароля на доступ в Сеть. Примерно те же рекомендации верны и для паролей на почтовые ящики и аккаунты на хостинговых серверах - за некоторыми исключениями. К примеру, пароли на почту стандартными средствами Windows шифруются хуже, чем на доступ в Сеть, а CuteFtp

внушает большие опасения за сохранность паролей в нем. Впрочем, пароли на почтовые ящики и сайты злоумышленникам нужны гораздо реже. А если уж нужны, то действовать они будут скорее всего совсем по другому, чем описано здесь.

Как хранятся пароли в Windows 9x

Ниже будет рассказано, как осуществляется хранение паролей в операционных системах Windows версий 95/98.

Информация о названиях соединений, настройках соединений и логинах, под которыми осуществляется вход в Интернет, располагается в системном реестре Windows, в разделе HKEY_CURRENT_USER\RemoteAccess\Profile. Каждый подраздел этого раздела соответствует одниму соединению. Информация о телефонах провайдеров содержится в разделе HKEY_CURRENT_USER\ RemoteAccess\Addresses. Каждый параметр этого раздела соответствует одному соединению.

Пароли на вход в Windows и на соединения удаленного доступа, сохраненные на жестком диске, располагаются в файле с расширением .pwl, расположенном в каталоге Windows.

Имя этого файла совпадает с именем пользователя Windows. Если в операционной системе зарегистрировано несколько пользователей, то для каждого из них создается отдельный файл .pwl.

При установлении удаленного соединения его параметры берутся из системного реестра, а пароль, если он был сохранен - из файла .pwl. Пароли в файле .pwl хранятся в зашифрованном виде, причем алгоритм шифрования достаточно сложен. Однако после загрузки компьютера и входа в Windows все пароли, сохраненные в файле .pwl текущего пользователя, расшифровываются и размещаются в расшифрованном виде в оперативной памяти. При этом запущенные программы могут их считывать и использовать с помощью стандартных функций программирования Windows. Если в Windows зарегистрировано несколько пользователей, то пароли каждого из них доступны лишь тогда, когда его профиль загружен.

Если вам нужно перенести все свои установки удаленных соединений, включая сохраненные на жестком диске пароли, с одного компьютера на другой, то загрузите компьютер с вашим профилем (если, конечно, у вас установлено несколько пользовательских профилей - то есть компьютер сконфигурирован для работы на нем нескольких пользователей) и поместите на дискету файл ИмяПользователя.pwl из каталога с операционной системой, а также экспортируйте раздел системного реестра HKEY_CURRENT_USER\ RemoteAccess в файл и поместите его тоже на эту дискету. Затем создайте на том компьютере, куда эти установки следует перенести, профиль пользователя с точно таким же именем, что и ваш профиль на первом компьютере, и с точно таким же паролем, если вы его задавали. Поместите файл .pwl с дискеты в каталог Windows нового компьютера и импортируйте принесенный на дискете раздел реестра в системный реестр этой машины. После этого, загрузившись с созданным профилем, вы сможете пользоваться своими настройками.

Если вы не утруждаете себя настройками профилей или вообще не знаете, что это такое, то просто скопируйте с исходной машины файл .pwl из каталога Windows, экспортируйте из реестра раздел HKEY_CURRENT_USER\ RemoteAccess и, поместив это все на дискету, принесите на второй компьютер.После этого в Панели управления второго компьютера воспользуйтесь пунктом "Пользователи" и создайте профиль с точно таким же именем, что и имя пользователя на первом компьютере - оно вводилось при первом запуске Windows и помещалось на место логина в удаленных соединениях при их первом использовании после создания. После этого помещайте принесенный файл .pwl в каталог Windows второго компьютера и перезагружайтесь. При входе в Windows укажите имя пользователя и пароль, которыми вы пользовались на исходном компьютере - и ваши настройки на месте.